Le risque Cyber : les entreprises en première ligne

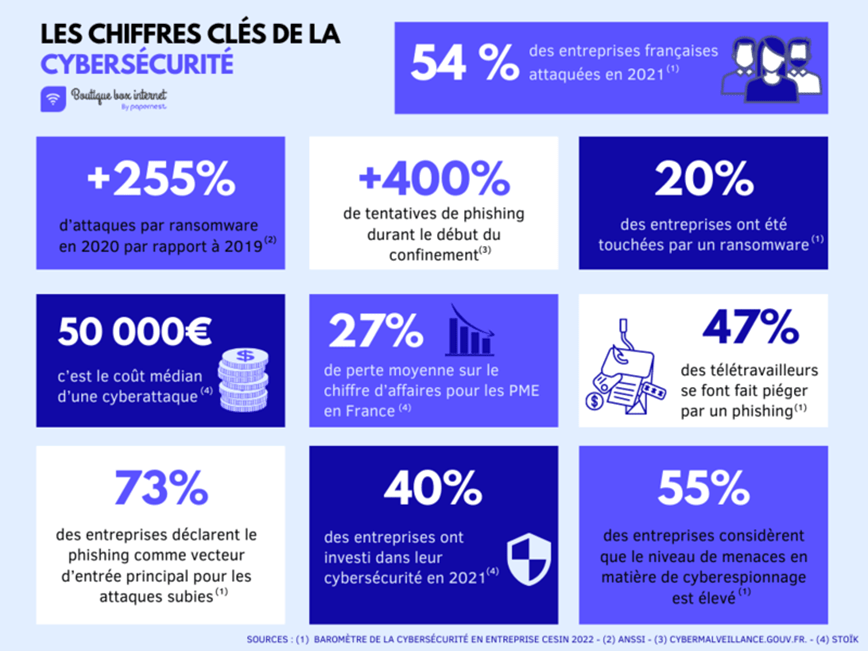

Que ce soit pour la stratégie commerciale, données personnelles voir même données secrètes une entreprise regorge de ce genre de données c’est pourquoi les entreprises sont en première ligne de cette menace. En effet en 2022 ce n’est pas moins de 385 000 cyber attaques réussites enregistrées contre des entreprises pour un coût total estimé à 2 milliards d’euros en France.

Quelles sont les cibles préférées de ces attaques ?

Contrairement à ce que beaucoup de personnes pensent ce ne sont pas les gros groupes ou entreprise qui sont le plus visées, en effet il est important de noter que plus d’une attaque sur deux est à destination de TPE / PME. Ces entreprises sont d’autant plus de victimes faciles puisqu’elles n’ont pas forcément les moyens nécessaires pour se défendre et une cybersécurité moins forte et efficace qu’une grosse société.

Parmi les domaines d’activités les plus touchés certains secteurs ont plus tendance à se faire attaquer que d’autre, je parle notamment des domaines tels que :

- La santé (hôpitaux )

- Le secteur publique (les mairies, écoles)

- Le secteur financier (les banques)

- Le secteur de la communication

- Le secteur du commerce

Mais quelles sont les motivations de ces hackeurs ?

Première motivation : Le gain lucratif :

Première possibilité : ces hackeurs font cela afin de récupérer toutes les données sensibles et par la suite demandent une rançon. La plupart du temps c’est cette rançon qui met en difficulté l’entreprise et provoque sa fermeture.

Deuxième possibilité : la revente de données sur le darknet, en 2021 on estime à plus de 5 millions le nombre de données revendues. A savoir que ce chiffre est une fourchette très basse puisqu’il est compliqué d’avoir des données correctes sur ce genre d’informations.

Cette motivation. Représente environ 85 % des attaques.

Deuxième motivation : la perturbation industrielle ; elle permet de ralentir un concurrent direct dans l’avancée d’un nouveau produit afin qu’il prenne du retard par exemple. Cette seconde motivation représente environ 10 % des attaques.

Troisième motivation : la motivation politique / idéologique ; Celle-ci moins connu mais également présente permet lors d’un conflit entre deux nations d’attaquer d’une autre façon l’adversaire. Cette motivation entre par exemple dans le concept de guerre numérique. Elle représente 5 % des attaques même si son chiffre peut varier.

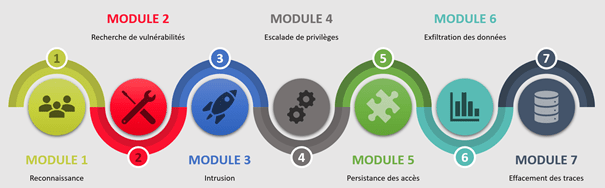

2.2 : Les étapes de la cyber attaque

Une cyber attaque se déroule en trois grandes étapes :

1 – L’intrusion

Il s’agit de la pénétration du système dans le but de trouver une faille. Il est important de noter que seulement 20 % des failles sont techniques (logiciel etc… ) et 80 % des failles sont humaines (sites malveillants, virus etc…)

2- Le développement

Une fois le virus installé dans le logiciel il suffit simplement à l’hackeur d’attendre plusieurs mois voir plusieurs années. Pendant ce temps le logiciel va collecter les données sensibles, se nourrir d’un maximum d’informations afin de provoquer l’attaque la plus forte possible.

3- Exploitation

Le hackeur n’a plus qu’a provoqué la fuite de données, il aura ainsi en sa possession tous les documents privés et données sensibles collectées par le virus afin de demander en échange une rançon, revendre les données collectées etc…